סיכום כנס WWDC 2025: כל מה שחשוב שתדעו

אפל הציגה השנה סט חידושים עמוק בניהול מכשירים, זהויות ואפליקציות בסביבות ארגוניות: החל במעבר ל־Declarative Management, דרך מיגרציה קלה בין שרתי MDM ועד יכולות מתקדמות ב־SSO, ניהול עדכונים ואוטומציה

מתוך WWDC25, תמונה: צילום מסך מתוך ערוץ היוטיוב Apple Developer

כנס המפתחים WWDC 2025 של Apple שהתקיים בשבוע שעבר הציג שפע חידושים לצרכנים שחלקם חשובים גם לנו, אנשי ה-IT – גולת הכותרת הייתה עיצוב חדש בשם Liquid Glass אחיד למערכות ההפעלה בכל המכשירים, שעשוי לעורר אנטוגניזם לעדכון המערכת בקרב המשתמשים שלנו, שיפור לניהול הממשק ב-iPad שיהפוך אותו דומה יותר ל-Mac ואולי לפופולרי יותר בקרב נציגי ההנהלה, ועד שילוב עמוק יותר של AI במערכת הפעלה וכעת גם באפליקציות צד ג׳, שיאלץ אותנו לשים הגנות בשל דרישות מחלקת האבטחה.

אך מאחורי הקלעים, Apple גם הכריזה על סט משמעותי של שיפורים לניהול ארגוני של מכשירי Apple. עבור מנהלי מערכות מידע ואבטחה, החידושים הללו חשובים לא פחות: הם מביאים שליטה משופרת במכשירים, אוטומציה רחבה יותר, ואינטגרציה חלקה עם זהויות ארגוניות – והכול באופן שמקל על העבודה היומיומית ומשפר את אבטחת המידע. סקרנו עבורכם חלק מהשינויים החשובים שהוצגו במהלך הכנס, כולל עדכונים ב-Apple Business Manager, ניהול מכשירים ויישומים, ואינטגרציית זהויות (SSO) שחשובים במיוחד לאנשי IT.

ניהול שירותים וחשבונות: ABM/ASM מקבלים שדרוג משמעותי

Apple ממשיכה לחזק את פלטפורמות הניהול המרכזיות שלה, Apple Business/School Manager, והופכת אותן לכלי אוטומציה ואבטחה חזק מתמיד עבור מנהלי IT. השנה, הדגש הוא על שליטה הדוקה יותר בחשבונות, פישוט תהליכים מורכבים ומתן שקיפות מלאה על צי המכשירים.

אחד השדרוגים הבולטים הוא הגבלת התחברות לחשבונות ארגוניים בלבד. בקרוב, ארגונים יוכלו לאכוף מדיניות המאפשרת שימוש ב-Managed Apple Account בלבד על מכשירים בבעלותם. המשמעות היא שליטה מלאה על זהות המשתמש במכשיר, חיזוק ההפרדה בין המידע האישי לארגוני ומניעת זליגת מידע לשירותי ענן פרטיים. יחד עם היכולת הקיימת לחסום שימוש ב-Apple Account מנוהל על מכשיר פרטי, התמונה הופכת שלמה.

צעד משלים הוא שקיפות בניהול דומיינים: ABM יציג כעת רשימה של כתובות האימייל בדומיין הארגוני המשויכות ל-Apple Account אישי ומשמשות עם Apple Web Services. יכולת זו חיונית כדי להיערך למהלכי Federation ו-Domain Capture, ומאפשרת לארגון להבין את תמונת המצב לפני איחוד זהויות מלא.

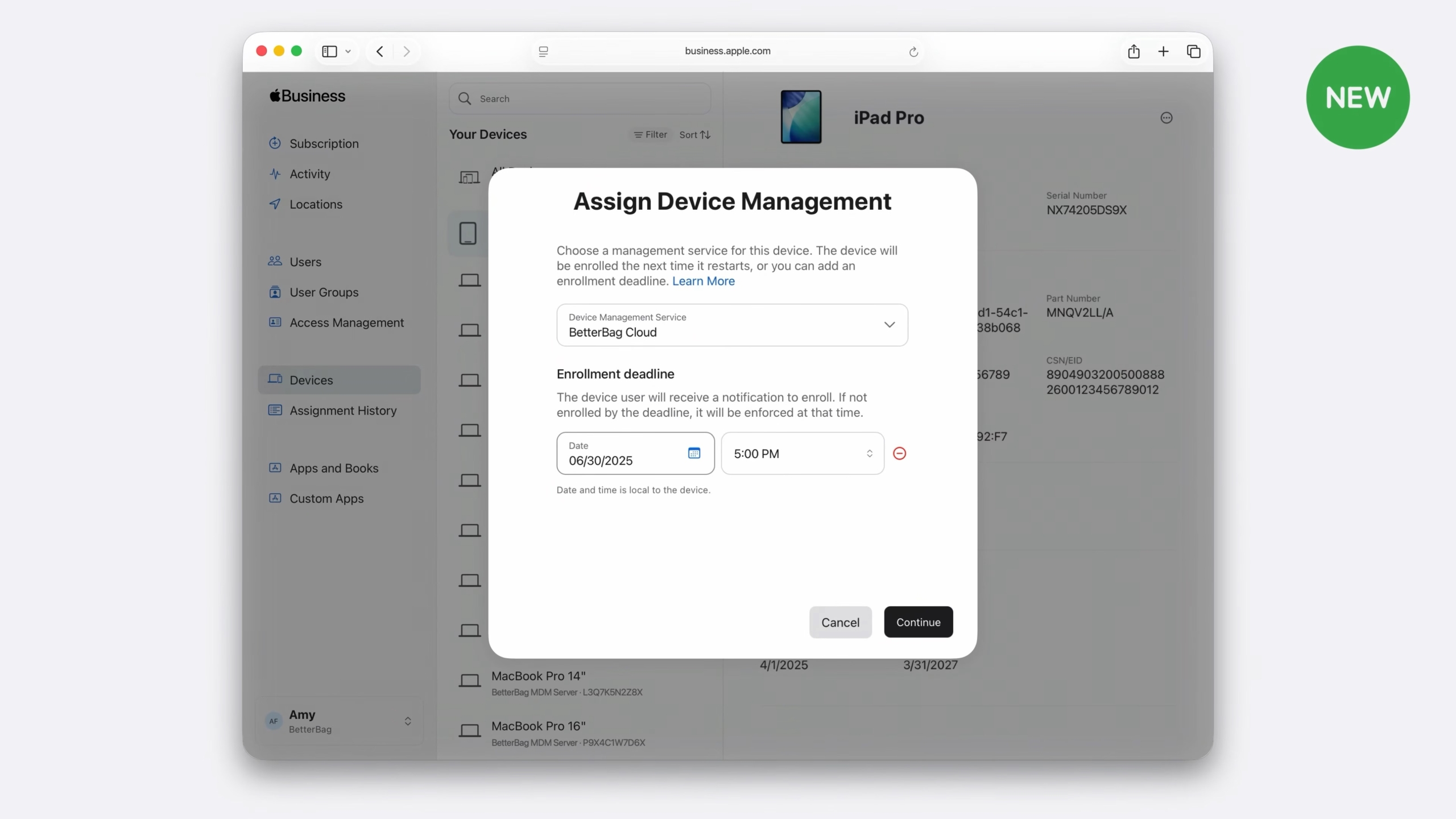

אולי הבשורה הגדולה ביותר למנהלי IT היא האפשרות להעביר מכשירים בין שרתי MDM – מבלי לבצע איפוס מלא למכשיר. עד כה, מעבר בין מערכות ניהול דרש לרוב מחיקה מלאה או תהליך ידני מסורבל מצד המשתמש. כעת, ניתן להגדיר מועד מעבר (״דדליין״), והמכשיר יבצע רישום מחדש (re-enrollment) אוטומטי, תוך שמירה על כל המידע, ההגדרות ונקודות הבקרה כמו Activation Lock ו‑FileVault. פתרונות ניהול ותיקים כמו Jamf כבר מאפשרים תהליכי מיגרציה חלקיים לדורות macOS קודמים, אך מעתה, מעבר בין מערכות – או בין שרתים של אותה מערכת – יתבצע בצורה פשוטה, בטוחה ואחידה יותר, במיוחד כשמשלבים אותו עם מערכת ניהול מתקדמת.

מתוך WWDC25, תמונה: צילום מסך מתוך ערוץ היוטיוב Apple Developer

בנוסף, אפל פותחת API רשמי ל-ABM/ASM, מה שמאפשר אוטומציה מלאה של תהליכים כמו הקצאת מכשירים לשרת MDM או שליפת נתונים, ללא התערבות ידנית. ולבסוף, כדי לסייע בניהול מחזור חיי ציוד, הפורטל יציג מידע על אחריות, כיסוי AppleCare ונתוני זיהוי טכניים (כמו כתובות MAC ו-IMEI/EID) ישירות מהחברה, מה שמקל על תכנון, תמיכה וניטור נכסים ברשת.

שליטה, פרטיות ואוטומציה: מה חדש בניהול מכשירים

פרוטוקול ה-MDM של Apple מתפתח ומספק לאנשי IT כלים מדויקים וחכמים יותר לאבטחה, ניהול עדכונים וחוויית משתמש מותאמת.

מתוך WWDC25, תמונה: צילום מסך מתוך ערוץ היוטיוב Apple Developer

בתחום האבטחה מציגה Apple מנגנון Granular URL Filtering חדש ב-Network Extension: במקום לחסום דומיינים שלמים, ניתן כעת לחסום או לאפשר כתובות ספציפיות תוך שמירה מלאה על פרטיות המשתמש: הארגון מגן על העובד מבלי לדעת לאן הוא גולש. כדי למנף את החידוש נדרש פתרון אבטחה הפועל ברמת המערכת (native), ופלטפורמות מתקדמות כמו Jamf Protect או Cisco Secure Client כבר הכריזו על תמיכה, כך שהפעלת הסינון מתבצעת בלחיצת כפתור וללא VPN קבוע או Proxy חיצוני. גישת ה-native חוסכת רוחב-פס, שקופה למשתמש ומוסיפה שכבת פרטיות ביחס לפתרונות ותיקים הנשענים על VPN Tunnelling.

עבור סביבות עבודה עם מכשירים משותפים, מנגנון Return to Service שודרג משמעותית. כעת, ניתן לאפס מכשיר למשתמש הבא תוך שמירה על האפליקציות המנוהלות מותקנות, מה שחוסך זמן יקר ורוחב פס. התהליך כולו – מחיקת נתוני משתמש, התחברות לרשת ורישום מחדש ל-MDM – מתבצע אוטומטית ללא מגע יד אדם. ולראשונה יכולות אלו נתמכות באופן מלא גם ב-Apple Vision Pro, שהופך לכלי ארגוני גמיש וקל לפריסה.

אך השינוי המהותי ביותר הוא המעבר המלא לניהול עדכונים הצהרתי (Declarative). המודל הישן של פקודות MDM מוחלף במדיניות חכמה שהמכשיר מיישם בעצמו, כולל קביעת דדליין, התרעות למשתמש ודיווח סטטוס בזמן אמת. השנה המודל הורחב גם ל-tvOS ו-visionOS, כך שכל הפלטפורמות תומכות כעת באופן מלא בגישה זו. החל מהשנה הבאה, המודל הישן יוסר לחלוטין וארגונים יחוייבו לעבור לשירות MDM תומך בDDM- כגון Jamf Pro. זהו שינוי תפיסתי שמבטיח שליטה טובה יותר, שקיפות וחוויית עדכון חלקה.

לצד אלו, נוספו שיפורים רבים נוספים, ביניהם שליטה באילו תכונות Apple Intelligence יהיו זמינות למשתמשים, יכולת לסנכרן את תיקיות Desktop ו-Documents ישירות ל-OneDrive ושירותי ענן אחרים במקום ל-iCloud, ודיווח על בריאות הסוללה של מכשירי iPad ישירות ל-MDM.

כל עדכוני ה-IT, תשתית וטכנולוגיה בערוץ הטלגרם של ITtime

ניהול אפליקציות ארגוניות: מהפכה בגישה ובשליטה

אחד האזורים שקיבלו השנה תשומת לב מיוחדת מצד אפל הוא ניהול אפליקציות – נושא קריטי בכל ארגון. הגישה החדשה מבוססת גם היא על Declarative App Management: לא עוד שליחת פקודות MDM לכל התקנה או עדכון, אלא מדיניות קבועה שהמכשיר קורא ומיישם בעצמו, תוך שליחת דיווחים יזומים לשרת הניהול. זהו שינוי פרדיגמה שמחליף את המודל הישן – לטובת פעולה עצמאית, יעילה ושקופה של כל מכשיר.

בגרסאות מערכות ההפעלה החדשות ניתן יהיה לשלוט בדיוק בדרך בה כל אפליקציה תתנהג: האם היא חובה או אופציונלית, האם תתעדכן תמיד, תישאר נעולה לגרסה מסוימת או תאפשר עדכון לפי שיקול המשתמש. אפשר גם למנוע התקנות ברשת סלולרית, או להצמיד אפליקציה לגרסה קבועה בעת פריסה (Pinning). כל זה מגובה בדיווח מצב חי מהמכשיר – לא רק הצלחה או כשלון, אלא גם התקדמות עדכון בזמן אמת.

במחשבי Mac נוספים השנה שני שדרוגים משמעותיים: גם אפליקציות שלא מה-App Store (כולל PKG ארגוניים) ניתנות לניהול בגישת Declarative, וגם ממשק חדש (ManagedAppDistribution) מאפשר למשתמשים לצפות בקטלוג אפליקציות מאושרות דרך כלי הניהול (כגון Self Service של Jamf) בצורה אחידה ונוחה, כמו בחנות פרטית של הארגון.

לבסוף, אפל משפרת משמעותית את הדרך להעברת הגדרות ואישורים רגישים לאפליקציות. באמצעות Managed App Framework ניתן לשלוח תצורות סודיות – כמו סיסמאות, טוקנים ותעודות – בצורה מוצפנת ישירות לאפליקציה, מבלי לחשוף מידע למשתמש או להשאירו בפרופיל פתוח. בכך Apple מספקת מענה לא רק לדרישות אבטחה מחמירות, אלא גם לחוויית שימוש "שפועלת מהקופסה" (zero-touch) ברמת אפליקציה.

המעבר של Apple לניהול הצהרתי מלא בתחום האפליקציות הוא בשורה אמיתית לאנשי IT: פחות התעסקות טכנית, יותר שליטה, שקיפות ועדכונים בזמן אמת – ובעיקר חוויית משתמש הרבה יותר חלקה. בעידן של שימוש הולך וגובר במכשירים אישיים לניהול עסקי, גישה זו מאפשרת לארגונים לקבוע את החוקים – ולתת למכשירים לבצע אותם, בבטחה.

זהות ארגונית ב-Apple: מהפכת ה-SSO ממשיכה

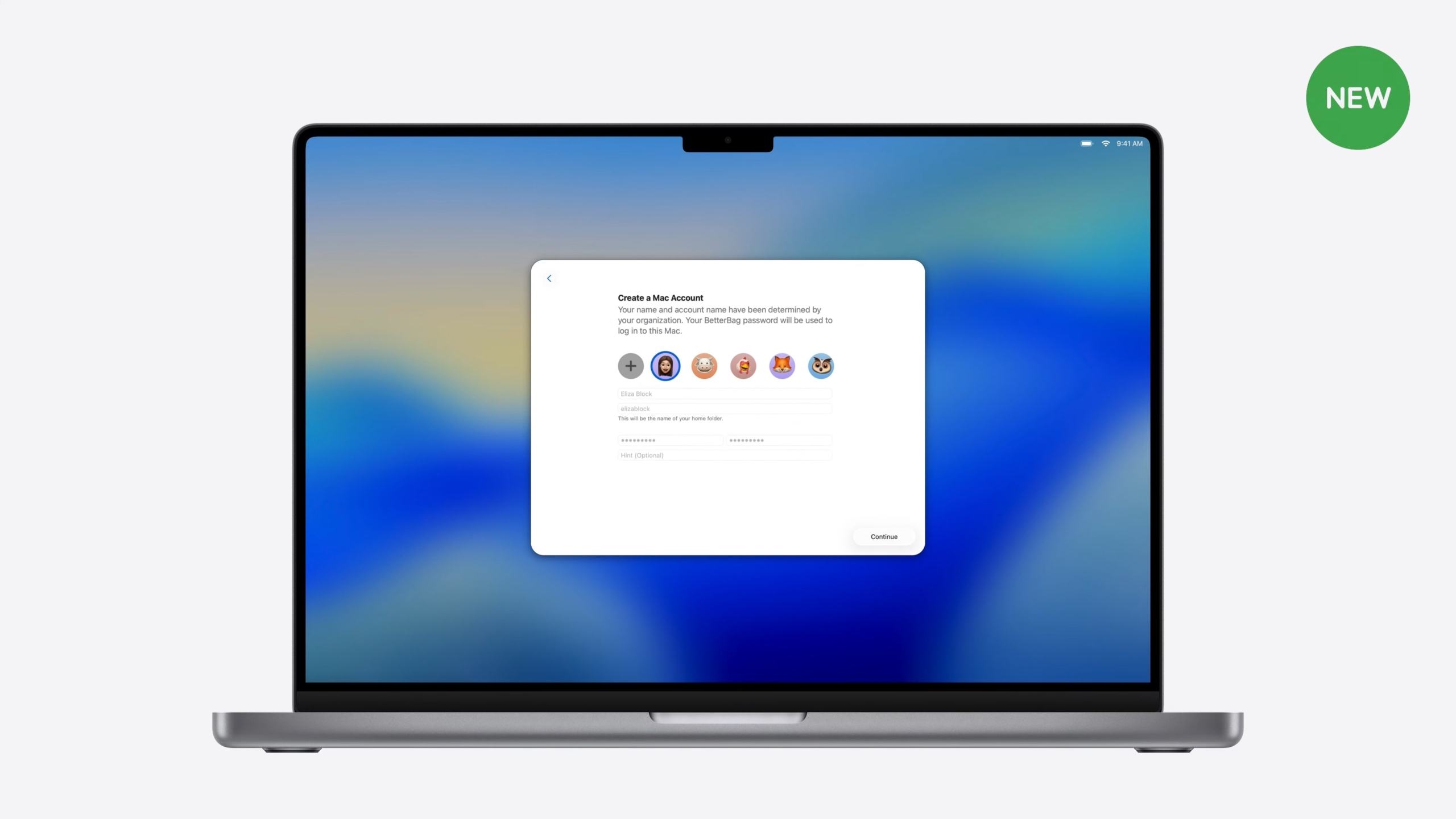

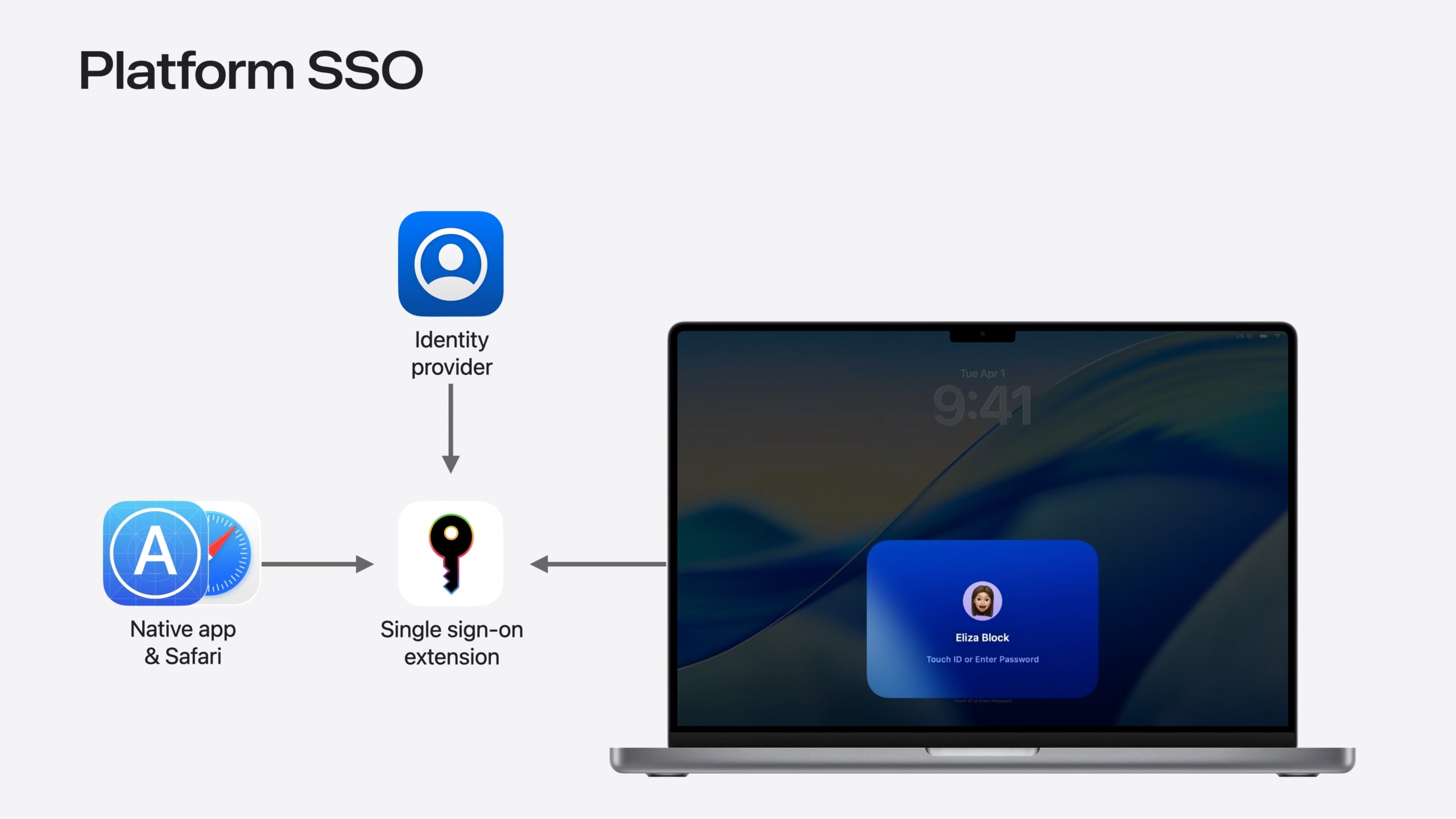

השנה מרחיבה אפל את יכולות ההזדהות הארגונית עם שדרוג משמעותי ל- Platform Single Sign-On (PSSO). תהליך ההפעלה החדש מאפשר לראשונה למשתמש להזין פרטי ארגון כבר במסך הראשון של Setup Assistant, ומאותו רגע המחשב נרשם ל-MDM, מוגדר אוטומטית עם חשבון מקומי ומחובר ל-Managed Apple Account – והכול תוך שימוש בפרטי ההזדהות של ספק זהויות כמו Entra ID או Okta. בנוסף, אימות חומרתי מבטיח שההתחברות מתבצעת ממכשיר אמיתי ומאובטח, ומייתר כמעט לגמרי את הצורך בהתערבות ידנית בהגדרת מקים חדשים.

מתוך WWDC25, תמונה: צילום מסך מתוך ערוץ היוטיוב Apple Developer

בנוסף, Apple מוסיפה יכולות חדשות לשימושים בסביבות משותפות: מצב אורח מאומת (Authenticated Guest Mode) מאפשר לעובד זמני להתחבר כ״אורח״ עם חשבון SSO, ליהנות מכל ההרשאות ולמחוק את כל המידע בסיום – פתרון אידאלי לבתי חולים, עמדות שירות או כיתות. חידוש נוסף הוא Tap to Login: כניסה למק בנגיעה עם iPhone או Apple Watch – באמצעות Access Key מאובטח בארנק (Wallet), עם אימות NFC מהיר וללא צורך בסיסמה.

לבסוף, אפל נפרדת רשמית מהתמיכה בתוסף Kerberos SSO המובנה הישן, ומסמנת מעבר מלא ל-Platform ו-Extensible SSO. עבור ארגונים שעדיין תלויים באינטגרציה עם AD או Kerberos, זהו זמן להתעדכן.

מתוך WWDC25, תמונה: צילום מסך מתוך ערוץ היוטיוב Apple Developer

ניהול זהויות במכשירי Apple הופך השנה לחלק וחכם מתמיד. פריסה ללא מגע יד אדם, כניסה מהירה ובטוחה, ניהול משתמשים זמניים וכניסה עם מגע – כולם משתלבים לתוך חוויית עבודה ארגונית מודרנית ומאובטחת. Apple ממשיכה לספק מענה מלא לעולמות SSO וזהות ארגונית – עם UX חלק ומנגנוני אבטחה עוצמתיים מאחורי הקלעים.

הפרק האחרון: פרידה סופית ממעבדי אינטל

בצעד שסוגר פרק היסטורי, Apple הציבה במהלך WWDC 2025 תאריך יעד ברור וסופי לסיום התמיכה במחשבי Mac מבוססי אינטל. מהלך זה מסמן את השלמת המעבר האסטרטגי ל-Apple Silicon ומבהיר את מפת הדרכים עבור מנהלי IT וארגונים.

מערכת ההפעלה macOS 26 Tahoe, שתשוחרר בסתיו 2025, תהיה הגרסה המלאה האחרונה שתתמוך רשמית במחשבי Mac עם מעבדי אינטל. שנה לאחר מכן, החל מ-macOS 27 שתגיע ב-2026, התמיכה תופסק לחלוטין ומערכת ההפעלה תהיה בלעדית למחשבים עם שבבי Apple Silicon.

המשמעות האופרטיבית קריטית: שכבת התאימות Rosetta 2, המאפשרת הרצת תוכנות אינטל על ארכיטקטורת ARM, תוסר בהדרגה ותפסיק לתפקד באופן מלא ב-macOS 27. כלומר, החל מסוף 2026, אפליקציות שנכתבו באופן בלעדי לאינטל (x86) ולא עודכנו, פשוט לא יפעלו יותר על מחשבי Mac מודרניים. עבור מנהלי IT, זהו קו פרשת המים המחייב תכנון אקטיבי: יש למפות את כלל התוכנות הארגוניות, להאיץ מעבר לגרסאות עדכניות (Universal/Native), ולתכנן את מחזור החיים וההחלפה של צי מחשבי האינטל שנותר בארגון.

המחויבות לארגונים מתעצמת

החידושים ב-WWDC 2025 בתחום ניהול מכשירי Apple מראים את המשך המחויבות של Apple לארגונים ולמנהלי ה-IT. יכולות כמו הגבלת חשבונות, מיגרציית MDM ללא מחיקה, שליטה בעדכונים באופן הצהרתי, SSO והתחברות בנגיעה – כל אלו, בשילוב מערכות MDM מתקדמות כמו Jamf, הופכים את חיי צוותי ה-IT לפשוטים יותר, ומשפרים את השליטה, האבטחה וחוויית המשתמש בארגון.

עומר ניניו הוא Professional Services Specialist בחברת Wediggit